jun 24, 2020 | Blog, Roteadores Cisco

O que é um Roteador ?

Um roteador é um dispositivo de rede que conecta diferentes redes de computadores, roteando pacotes de uma rede para outra. Este dispositivo geralmente está conectado a duas ou mais diferentes redes. Quando um pacote de dados chega a uma porta do roteador, o roteador lê as informações de endereço no pacote para determinar para qual porta o pacote será enviado. Por exemplo, um roteador fornece acesso à Internet conectando sua Rede LAN à Internet.

Um roteador é considerado um dispositivo da Camada 3 do modelo OSI porque sua decisão de encaminhamento principal é baseada nas informações da Camada 3 da OSI (o endereço IP de destino). Se dois hosts de redes diferentes quiserem se comunicar, eles precisarão de um roteador entre eles. Considere o seguinte exemplo:

Temos uma rede de três computadores. Observe que cada computador está em uma rede diferente. O Computador A deseja se comunicar com o Computador B e envia um pacote com o endereço IP do Computador B (10.0.1.100) para o gateway padrão (o roteador). O roteador recebe o pacote, compara o endereço IP de destino do pacote com as entradas em sua tabela de roteamento e encontra uma correspondência. Em seguida, ele envia o pacote pela interface associada a essa rede. Somente o roteador B receberá o pacote. De fato, o roteador C nem mesmo estará ciente de que a comunicação ocorreu.

Em outras palavreas, um roteador é um dispositivo essencial em redes de computadores, responsável por encaminhar dados entre diferentes redes, como sua rede doméstica e a internet. Seu funcionamento pode ser entendido em várias etapas:

Funções Principais de um Roteador

Encaminhamento de Pacotes: A principal função do roteador é encaminhar pacotes de dados entre redes. Ele recebe os pacotes de dados de uma rede (por exemplo, sua rede doméstica) e decide para qual outra rede (como a internet) os dados devem ser enviados, utilizando tabelas de roteamento para determinar o melhor caminho.

Atribuição de Endereços IP: Em redes domésticas, os roteadores normalmente atuam como servidores DHCP (Dynamic Host Configuration Protocol), atribuindo automaticamente endereços IP a dispositivos conectados à rede. Isso simplifica a configuração de rede para dispositivos como computadores, smartphones e tablets.

Tradução de Endereços de Rede (NAT): Roteadores frequentemente utilizam NAT para permitir que múltiplos dispositivos em uma rede local compartilhem um único endereço IP público. Isso não só conserva os endereços IP, mas também adiciona uma camada de segurança, ocultando dispositivos internos da rede externa.

Filtragem e Segurança: Muitos roteadores são equipados com firewall embutido, que controla o tráfego de entrada e saída de dados baseado em regras predefinidas. Eles podem bloquear conteúdo específico ou proteger contra tentativas de intrusão de redes externas.

Conexões Sem Fio: Em roteadores sem fio (wireless), eles também gerenciam conexões Wi-Fi, permitindo que dispositivos se conectem à rede sem a necessidade de cabos físicos. Eles empregam protocolos de segurança, como WPA2 ou WPA3, para proteger essas conexões.

Como um Roteador Funciona na Prática

Recebimento de Dados: Quando um dispositivo na rede local envia dados, o roteador recebe esses pacotes e lê suas informações de header para entender o destino pretendido.

Consulta à Tabela de Roteamento: O roteador consulta sua tabela de roteamento, que contém informações sobre caminhos possíveis para diferentes redes. Ele determina o próximo salto ou destino onde os dados devem ser enviados.

Encaminhamento de Pacotes: Após determinar o caminho apropriado, o roteador encaminha os pacotes para o próximo ponto da rede, que pode ser outro roteador ou o destino final.

Respostas Recebidas: Quando os dados alcançam o destino e a resposta é enviada de volta, o roteador processa os pacotes de retorno, usando novamente a tabela de roteamento para entregar a resposta ao dispositivo correto na rede local.

Vantagens dos Roteadores

- Conectividade de Múltiplos Dispositivos: Eles permitem a conexão de vários dispositivos em uma única rede, compartilhando acesso à internet eficazmente.

- Segurança: Roteadores modernos oferecem várias funções de segurança para proteger dados e privacidade.

Flexibilidade nas Configurações de Rede: Facilitam o gerenciamento de redes complexas, desde pequenas redes domésticas até grandes redes empresariais.

Em resumo, os roteadores desempenham um papel crucial na comunicação digital, gerenciando eficientemente a transmissão de dados e garantindo que as redes permaneçam conectadas e seguras.

mar 20, 2020 | Blog

O SQL do Azure é uma plataforma de serviços de Banco de Dados do SQL Server hospedado em nuvem e gerenciado pelo próprio Azure.

O Azure automatiza muitas atividades de gerenciamento e permite que você se concentre no desenvolvimento e otimizações. Além disso, permite configurar facilmente algumas configurações avançadas de gerenciamento.

Há algumas atividades críticas de gerenciamento de banco de dados que você precisa executar para garantir que ele esteja em execução sem problemas:

- Backups

- Configuração de alta disponibilidade

- Otimização de performance

- Segurança

- Monitoramento

O SQL do Azure tem muitas dessas atividades internas e automatizadas. Você pode aproveitar o mecanismo existente e gerenciar melhor seu banco de dados.

Backups automatizados

Ter os backups do seu banco de dados é crucial para suas operações de gerenciamento. Estes, garantem que você possa recuperar facilmente dados excluídos acidentalmente, ou inseridos indevidamente.

O SQL do Azure gerencia e cria automaticamente backups dos bancos de dados. Os backups completos do banco de dados ocorrem semanalmente, os backups diferenciais do banco de dados geralmente ocorrem a cada poucas horas e os backups do log de transações geralmente ocorrem a cada 5 a 10 minutos. Os backups são mantidos por 7 dias na camada Básica e 35 dias nas camadas Standard / Premium. As novas camadas de uso geral / crítico para negócios têm retenção de backup configurável com um período máximo de retenção de 35 dias e um valor padrão de 7 dias. Os backups são mantidos mesmo se você excluir um banco de dados, o que permite restaurar bancos de dados excluídos acidentalmente. Você também pode manter backups de banco de dados por até 10 anos.

Os backups permitem restaurar um banco de dados em um momento específico no mesmo servidor que hospeda o banco de dados. Quando você restaura um banco de dados, o serviço descobre quais backups completos, diferenciais e de log de transações precisam ser restaurados.

Você pode restaurar um banco de dados em um servidor em diferentes regiões do Azure a partir dos backups completos e diferenciais replicados geograficamente mais recentes.

A restauração geográfica usa um backup com redundância geográfica como origem e pode ser usada para recuperar um banco de dados, mesmo que o banco de dados ou o datacenter esteja inacessível devido a uma interrupção.

Os backups são criptografados se a Criptografia de dados transparente estiver ativada no seu banco de dados (que é a configuração padrão para o novo banco de dados).

Alta disponibilidade

O banco de dados SQL do Azure possui mecanismo interno de alta disponibilidade que garante 99,99% da disponibilidade dos seus bancos de dados e você não precisa configurar nada. Você tem algumas opções adicionais que podem ser configuradas para estabelecer disponibilidade adicional:

Replicação geográfica ativa: o banco de dados SQL permite configurar até quatro bancos de dados secundários legíveis nos mesmos data centers do Azure ou distribuídos globalmente.

Por exemplo, se você tiver um aplicativo SaaS com um banco de dados de catálogo que tenha um alto volume de transações simultâneas somente leitura, use a replicação geográfica ativa para ativar a escala global de leitura e remover gargalos no principal devido às cargas de trabalho de leitura. A replicação geográfica ativa permite o failover de um único banco de dados.

Grupos de failover: o banco de dados SQL permite habilitar alta disponibilidade e balanceamento de carga em escala global, incluindo replicação geográfica transparente e failover de grandes conjuntos de bancos de dados e conjuntos elásticos. Grupos de failover e replicação geográfica ativa permitem a criação de aplicativos SaaS distribuídos globalmente com sobrecarga administrativa mínima, deixando toda a complexa monitorização, roteamento e orquestração de failover no Banco de Dados SQL. Grupos de failover permitem o failover de vários bancos de dados em um único grupo.

Bancos de dados redundantes de zona: o Banco de Dados SQL permite provisionar bancos de dados Premium ou Críticos (pré-visualização) ou pools elásticos em várias zonas de disponibilidade. Como esses bancos de dados e pools elásticos têm várias réplicas redundantes para alta disponibilidade, colocá-las em várias zonas de disponibilidade oferece maior resiliência, incluindo a capacidade de recuperar automaticamente as falhas de escala do datacenter sem perda de dados. Este recurso está atualmente em pré-visualização.

Ajuste de desempenho

O Banco de Dados SQL do Azure possui inteligência interna que monitora constantemente as atividades em seu banco de dados e executa ações corretivas se o problema puder ser mitigado. Existem dois recursos de ajuste automático que podem melhorar o desempenho do banco de dados:

- A indexação automática que analisa suas consultas T-SQL identifica os índices que podem ser adicionados ao banco de dados, aplica índices e mede o desempenho da carga de trabalho para provar que o novo índice melhorou o desempenho. Se o índice não melhorasse o desempenho, ele seria descartado.

- A correção automática do plano monitora o desempenho dos planos de consulta e aplica automaticamente algum bom plano anterior se o plano atual prejudicar o desempenho.

O Banco de Dados SQL do Azure pode aplicar automaticamente as ações corretivas de ajuste automático, ou você pode mantê-las no “modo de orientador”, onde o banco de dados SQL do Azure relataria recomendações e permitiria revisá-las e aplicar as que achar mais úteis.

Além disso, existem muitas técnicas internas de otimização do Mecanismo de Banco de Dados que permitem que o Mecanismo de Banco de Dados aprenda com sua carga de trabalho e adapte dinamicamente os planos de consulta.

Monitoramento

O Banco de Dados SQL do Azure expõe informações sobre as atividades que estão acontecendo no seu banco de dados.

Além disso, processa as informações emitidas do banco de dados e tenta identificar problemas e fornecer mais detalhes sobre as possíveis soluções. Você tem os seguintes recursos que podem ajudá-lo a monitorar seu banco de dados:

A auditoria do banco de dados SQL controla os eventos do banco de dados e os grava em um log de auditoria na sua conta de armazenamento do Azure.

A auditoria pode ajudá-lo a manter a conformidade regulamentar, entender a atividade do banco de dados e obter informações sobre discrepâncias e anomalias que podem indicar preocupações comerciais ou suspeitas de violações de segurança.

O Query Store é um conjunto de visualizações no Mecanismo de Banco de Dados que permite rastrear o desempenho de suas consultas ao banco de dados e identificar problemas de desempenho.

Informações inteligentes analisam eventos relacionados ao desempenho de suas consultas e fornecem as causas principais dos problemas identificados.

A detecção de ameaças monitora constantemente as consultas e notifica se alguma ameaça em potencial é identificada (por exemplo, tentativa de injeção de SQL)

A avaliação da vulnerabilidade verifica os objetos do banco de dados e relata os pontos fracos de segurança no banco de dados.

Você pode acessar facilmente essas informações usando o portal do Azure ou modos de exibição internos usando o T-SQL.

Segurança

O Banco de Dados SQL do Azure possui práticas recomendadas internas e configurações de segurança que permitem garantir facilmente que seus dados estão seguros. Os seguintes recursos estão disponíveis no banco de dados SQL do Azure:

Todas as conexões com o Banco de Dados SQL do Azure exigem criptografia (SSL / TLS) o tempo todo, enquanto os dados estão “em trânsito” para e do banco de dados.

Você pode controlar quem pode acessar seu banco de dados usando as regras de firewall interno e restringir o acesso a alguns endereços IP.

Você também pode colocar o servidor na sua VNET (apenas Instância Gerenciada do Banco de Dados SQL do Azure) ou configurar pontos de extremidade do Serviço Virtual (somente Banco de Dados SQL do Azure)

Com a autenticação do Azure Active Directory (AAD), você pode permitir que suas contas corporativas acessem o banco de dados. Você também pode configurar a autenticação multifator (MFA) como uma medida de segurança adicional.

Criptografia de dados transparente criptografa os dados armazenados em arquivos de dados / log / backup, garantindo que ninguém possa tirar e ler os dados armazenados em discos.

Sempre criptografado permite manter colunas confidenciais criptografadas e descriptografar seus valores no lado do cliente. Ninguém pode ler informações confidenciais no banco de dados, a menos que possua o certificado correspondente no lado do cliente.

Essas políticas de segurança podem ajudá-lo a manter seus dados protegidos e a certificar sua solução com mais facilidade da perspectiva da segurança.

Conclusão

O Banco de Dados SQL do Azure é o Mecanismo de Banco de Dados do SQL Server pré-configurado hospedado na nuvem do Azure que possui recursos de gerenciamento diferentes internos. Na maioria dos casos, você pode usar a configuração de gerenciamento padrão e deixar o Azure gerenciar seu banco de dados. No entanto, se você precisar executar algumas ações ou configurações adicionais de gerenciamento, o Banco de Dados SQL do Azure poderá facilitar suas tarefas.

Gostou do conteúdo? Compartilhe!

Se desejar adquirir a instância gerenciada do Azure e migrar imediatamente para uma estrutura de dados segura e dinâmica, entre em contato com a Seta Telecom!

mar 18, 2020 | Blog

Recentemente a Microsoft anunciou várias melhorias no Banco de Dados SQL do Azure nas áreas de Conectividade e Segurança de Rede.

Agora, os clientes podem optar por se conectar ao banco de dados SQL por meio do terminal privado e negar todo o acesso público por meio das regras de firewall.

GA do link privado para o banco de dados SQL do Azure

Agora em disponibilidade geral, o Link Privado permite que os usuários tenham conectividade privada de uma Rede Virtual do Microsoft Azure ao Banco de Dados SQL do Azure.

Esse recurso cria um ponto de extremidade privado que mapeia um endereço IP privado da rede virtual para o banco de dados SQL do Azure.

Do ponto de vista da segurança, o Private Link fornece proteção contra a extração de dados no caminho de logon para o Banco de Dados SQL. Além disso, ele não exige a adição de nenhum endereço IP ao firewall no Banco de Dados SQL do Azure ou a alteração da cadeia de conexão do seu aplicativo.

O Link Privado é criado com a melhor funcionalidade de Rede Definida por Software (SDN) da equipe de Rede do Azure. Os clientes podem se conectar ao ponto de extremidade Privado de dentro da mesma Rede Virtual, Rede Virtual emparelhada na mesma região ou via conexão VNet a VNet entre regiões. Além disso, os clientes podem se conectar no local usando o ExpressRoute, o emparelhamento privado ou o encapsulamento da VPN.

O Editor de Consultas de Banco de Dados SQL suporta Link Privado

Anteriormente, para usar o Query Editor (no Portal do Azure), os clientes adicionavam o endereço IP do cliente no firewall do Banco de Dados SQL do Azure.

Com essa nova funcionalidade, os clientes podem executar o Query Editor e conectar-se por pontos de extremidade privados sem depender de firewall baseado em IP.

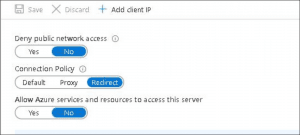

Configurações de conectividade no nível do servidor

A Microsoft fez vários aprimoramentos que permitem controlar as configurações de conectividade do Banco de Dados SQL do Azure. Essas configurações estão no nível do servidor lógico, ou seja, se aplicam a todos os bancos de dados SQL e data warehouses criados em um servidor.

Observe que, depois que essas configurações são aplicadas, elas entram em vigor imediatamente e podem resultar em perda de conexão para seus clientes se eles não atenderem aos requisitos de cada configuração. No momento, essas configurações estão disponíveis apenas no oeste dos EUA 2, leste dos EUA e sul dos EUA, com outras regiões em breve.

Capacidade de definir a diretiva de conexão

A política de conexão determina os requisitos para os clientes estabelecerem conexões com o Azure SQL Server.

Negar acesso à rede pública

Embora o Link Privado permita o acesso apenas por um ponto de extremidade privado, reconhecemos que há casos em que os clientes podem precisar de uma mistura de conectividade pública e privada. Para suportar esses cenários, fornecemos a capacidade de negar o acesso da Rede Pública ao Banco de Dados SQL.

Quando essa configuração é definida como Sim, apenas as conexões via terminais privados são permitidas. Quando essa configuração é definida como Nenhum cliente pode se conectar usando um terminal público ou privado.

Em resumo, a Microsoft espera que essas melhorias forneçam aos clientes mais opções para proteger as conexões feitas com o Banco de Dados SQL e o Data Warehouse e para atender aos requisitos de conformidade em suas organizações, onde eles precisam se conectar ao Banco de Dados SQL do Azure por um ponto de extremidade privado. Aguardamos seu feedback sobre esses recursos.

Gostou do conteúdo? Compartilhe!

Se desejar migrar sua estrutura para a instância gerenciada do Azure, entre em contato com a Seta Telecom, teremos o prazer em te dar todo o suporte!

mar 16, 2020 | Blog

Em um artigo escrito por Jim Link (Diretor de Recursos Humanos da Randstad North America, um dos maiores provedores de serviços de RH e empresas de recursos humanos do mundo) há revista Forbes, ele relatou que há cerca de um ano os recrutadores de sua empresa começaram a notar uma tendência.

Eles perceberam que estavam respondendo a um turbilhão de perguntas sobre a pilha de tecnologia do empregador durante as entrevistas. E nos achamos interessante trazer o que ele escreveu sobre isso aqui hoje!

A tecnologia começou a desempenhar um papel maior na decisão dos candidatos de procurar um emprego – de fato, os entrevistados na pesquisa recente disseram que suas ferramentas tecnológicas são os aspectos físicos mais importantes do local de trabalho do que banheiros limpos.

E não é apenas o fato de os candidatos estarem dando mais valor à infraestrutura tecnológica de potenciais empregadores. Eles também têm suas próprias preferências de fornecedor.

Os profissionais de vendas geralmente preferem sistemas de CRM específicos, enquanto os profissionais de finanças preferem certas ferramentas de contabilidade ou ERP.

Não há dúvida de que a tecnologia é uma parte importante da experiência dos funcionários e a chave para permanecer competitivo no mercado de talentos hoje.

Mas é uma faca de dois gumes. Os empregadores precisam encontrar um equilíbrio entre oferecer a experiência de avanço tecnológico que os candidatos desejam sem perder o toque humano. O excesso de confiança em um ou outro não é viável a longo prazo.

As duas perguntas principais a serem feitas como líder de RH na economia e no mundo de hoje digitalmente são: onde a tecnologia avança na estratégia de talentos da sua organização? E onde isso atrapalha?

Crie uma experiência com tecnologia

A tecnologia pode e deve aprimorar a experiência total dos funcionários, desde a atração de talentos até a terceirização.

O lugar natural para começar é com a integração – ou mesmo a “pré-avaliação”. A integração pode ser a coisa mais envolvente, se bem feita, e o impacto pode durar anos. Ao usar ferramentas de comunicação automatizadas, os empregadores podem garantir que os novos membros da equipe obtenham uma visão crítica da organização, mantendo os novos contratados esperando para ingressar – ou aqueles que ingressaram recentemente – conectados e envolvidos.

O treinamento continua sendo outra área de oportunidade para uma melhor integração tecnológica.

Com o crescimento profissional sempre em mente para os funcionários, o treinamento ministrado por plataformas digitais pode ser uma ferramenta incrivelmente poderosa de retenção de funcionários.

Seja um webinar no qual as pessoas possam participar remotamente ou um curso sob demanda projetado por um empregador ou por um fornecedor terceirizado, a tecnologia é uma maneira escalável de criar uma base de conhecimento comum e permitir que os funcionários ampliem seus conjuntos de habilidades.

Alinhar investimentos e iniciativas em tecnologia com o que a população de funcionários valoriza mais é um fator importante a considerar ao construir a base da estratégia de experiência do funcionário. A tecnologia torna isso possível, fornecendo mais acesso a documentos e conexões com as pessoas, não importa onde elas estejam.

Embora investir em tecnologia e disponibilizar novas ferramentas prontamente não seja negociável, isso também cria um novo desafio para os empregadores e as culturas que eles estão tentando cultivar.

Balanço de Sobrecarga de tecnologia

A tecnologia de hoje pode dificultar que os gerentes e funcionários se desconectem do local de trabalho após o expediente. Também pode proibir os funcionários de se concentrarem no que realmente importa, e às vezes pode até fazê-los agir muito rapidamente.

Também pode afetar negativamente os relacionamentos quando os conflitos são tratados pelas comunicações digitais em vez de pessoalmente ou por telefone. As habilidades e os relacionamentos interpessoais são uma parte tão importante da experiência do funcionário e devem ser protegidos e preservados em nosso mundo dominado pela tecnologia.

Os líderes devem incentivar as equipes a diminuir a velocidade e colaborar. Realize brainstorms pessoais para obter sugestões sobre problemas ou situações que exijam pensamento estratégico ou criativo e deixe claro que espera que todos contribuam com uma ou duas idéias.

Os gerentes também devem estar conscientes de seus próprios hábitos quando se trata de uso da tecnologia no local de trabalho e liderar um exemplo que demonstra um equilíbrio saudável. Se eles estão constantemente checando seus telefones durante as reuniões ou enviando e-mails tarde da noite, isso define um tom que seus funcionários, conscientemente ou não, imitarão.

No final do dia, é tudo uma questão de equilíbrio. A tecnologia precisa ser uma parte central da experiência dos funcionários hoje. Isso permitirá que os empregadores acompanhem as expectativas digitalmente orientadas pela nova força de trabalho e contribuam para manter as equipes cada vez mais globais e distribuídas mais conectadas e em tarefas.

As melhores empresas do setor serão as que fornecem tecnologia de classe mundial, além de reconhecer a importância de ajudar os funcionários a desenvolver relacionamentos saudáveis com essas novas ferramentas digitais, para assimilar suas práticas de tecnologia pessoal em resultados construtivos de trabalho.

Uma primeira versão deste artigo está transcrito em inglês no site da FORBES, você pode conferir a versão original clicando neste link: https://www.forbes.com/sites/forbeshumanresourcescouncil/2019/06/10/technologys-impact-on-employee-experience-balancing-overload-versus-enablement/#2585349c11de

Este conteúdo foi traduzido e adaptado de acordo com as normas da língua portuguesa e também para dar credito a quem escreveu, achamos interessante trazer este conteúdo até vocês!

Gostou do conteúdo? Compartilhe!

Precisando de soluções em tecnologia? Como locações de ativos de rede, telefonia e tele presença? Entre em contato com a Seta Telecom! Teremos o prazer em dar todo o suporte necessário para a sua empresa.

mar 13, 2020 | Blog

A Instância gerenciada do SQL do Azure é uma instância totalmente gerenciada do SQL Server hospedada na nuvem do Azure e colocada na sua rede virtual do Azure. Nesta postagem, explicarei como você pode preparar o ambiente de rede para a instância gerenciada.

A configuração do ambiente de rede possui as seguintes etapas:

- Configure a rede virtual onde a instância gerenciada será colocada.

- Crie a tabela de rota que permitirá que a instância gerenciada se comunique com o Serviço de Gerenciamento do Azure.

- Opcionalmente, crie sub-rede dedicada para Instância gerenciada (ou use uma padrão criada quando as redes virtuais são criadas)

- Atribua a tabela Rota à sub-rede.

- Verifique novamente se você não adicionou algo que possa causar o problema.

Configuração de rede virtual

Instância gerenciada é seu recurso dedicado colocado na rede virtual do Azure com endereço IP privado atribuído. Antes de criar a Instância gerenciada, você precisa criar a rede virtual do Azure usando o portal do Azure, o PowerShell ou a CLI do Azure.

Se você estiver usando o portal do Azure, use o modelo de implantação do Resource Manager ao criar a Rede Virtual. Redes virtuais clássicas não são suportadas. Depois de começar a criar a rede virtual, verifique se a opção Pontos de extremidade de serviço está desativada em Criando lâmina de rede virtual (essa é a opção padrão, portanto não a altere).

Se você deseja ter apenas uma sub-rede em sua rede virtual (o painel Rede virtual permitirá definir a primeira sub-rede chamada padrão), você precisa saber que a sub-rede da Instância gerenciada pode ter entre 16 e 256 endereços. Portanto, use máscaras de sub-rede / 28 a / 24 ao definir os intervalos de IP da sub-rede para a sub-rede padrão. Se você souber quantas instâncias, verifique se possui pelo menos 2 endereços por instância + 5 endereços do sistema na sub-rede padrão.

Criar tabela de Rota

O segundo pré-requisito é criar a tabela de Rota que permitirá que a Instância Gerenciada se comunique com o Serviço de Gerenciamento do Azure. Isso é necessário porque a Instância gerenciada é colocada em sua rede virtual privada e, se não puder se comunicar com o serviço do Azure que a gerencia, ficará inacessível.

A tabela de rotas contém um conjunto de regras, chamadas rotas, que especifica como os pacotes enviados da Instância gerenciada devem ser roteados na rede virtual. A tabela de rotas está associada às sub-redes nas quais as Instâncias Gerenciadas são implantadas e cada pacote que sai de uma sub-rede é tratado com base na tabela de rotas associada. Uma sub-rede pode ser associada apenas a uma única tabela de rota. Não há custos adicionais para a criação de tabelas de rotas no Microsoft Azure.

Vá para o portal do Azure, adicione um novo recurso “Tabela de rotas” e, uma vez criado para o painel Rotas, adicione uma rota “rota da Internet 0.0.0.0/0 Next Hop”. Essa rota permitirá que as Instâncias Gerenciadas colocadas na sua Rede Virtual se comuniquem com o Serviço de Gerenciamento do Azure que gerencia a instância. Sem isso, a Instância gerenciada não pode ser implantada.

Esse é o requisito atual da visualização pública e será alterado no futuro. Algumas políticas de rede são restritivas e as relaxaremos.

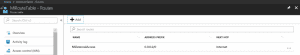

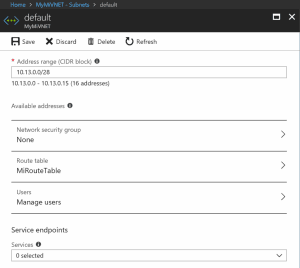

Depois de configurar sua tabela de rotas, ela deve se parecer com:

Criar sub-rede adicional para a instância gerenciada (opcional)

A Instância gerenciada é implantada em sua sub-rede, portanto, você deve criá-la antes de provisionar a Instância gerenciada. Se você deseja colocar instâncias na sub-rede padrão e se não tiver alterado a rota padrão, poderá pular esta etapa.

A sub-rede é dedicada à Instância gerenciada e não pode conter nenhum outro recurso (ou seja, as VMs do Azure não devem ser colocadas nessa sub-rede).

A sub-rede deve ter pelo menos 16 endereços, 5 endereços reservados para os serviços internos do Azure, enquanto você precisaria de 2 endereços para cada Instância Gerenciada que você colocar na sub-rede. Isso é importante para planejar porque, depois de colocar a Instância gerenciada em sua sub-rede, você não pode alterar o tamanho da sub-rede.

Configurar sub-rede

A sub-rede (padrão ou uma nova) deve ter uma UDR (Tabela de Rota do Usuário) com a Internet 0.0.0.0/0 Next Hop como a única rota atribuída a ela. Se você criou sua tabela de rotas com a rota da Internet 0.0.0.0/0 Next Hop, é possível atribuí-la à sub-rede na qual você colocará a Instância Gerenciada

Encontre sua sub-rede usando o portal do Azure, acesse os detalhes e verifique se:

- Você tem uma tabela de rota de instância gerenciada atribuída à sub-rede

- Não deve haver grupos de segurança de redes na sua sub-rede.

- Não deve haver ponto de extremidade de serviço na sua sub-rede.

- Não há outros recursos na sub-rede.

Sua sub-rede deve se parecer com:

Lista de controle

Por fim, verifique se você não adicionou acidentalmente algo que pode interromper a implantação da Instância gerenciada ou tornar a instância indisponível. Aqui estão algumas regras rápidas que você precisa verificar:

- A rede virtual deve ter pontos de extremidade de serviço desativados.

- A sub-rede deve ter entre 16 e 256 endereços IP (máscaras de / 28 a / 24).

- Não deve haver outros recursos na sua sub-rede de Instância gerenciada.

- A sub-rede deve ter uma rota com a Internet do salto seguinte 0.0.0.0/0.

- A sub-rede não deve ter nenhum grupo de segurança de rede.

- A sub-rede não deve ter nenhum terminal em serviço.

Depois de configurar tudo, você pode usar o portal do Azure para criar uma nova instância gerenciada e atribuir a rede / sub-rede virtual que você criou.

Essa é a maneira mais simples de configurar sua rede com uma nova rede limpa, tabela de rotas e sub-rede.

Gostou do conteúdo? Compartilhe!

Se desejar migrar sua estrutura para a instância gerenciada do Azure, entre em contato com a Seta Telecom, teremos o prazer em te dar todo o suporte!